Xu hướng tấn công DDoS lớp Network Vào quý 1 2020

Xu hướng tấn công DDoS lớp Network Vào quý 1 2020

Khi chúng ta kết thúc quý đầu tiên của năm 2020, chúng tôi bắt đầu tìm hiểu xem về xu hướng tấn công DDoS đã thay đổi như thế nào trong thời điểm chưa từng có trong lịch sử khi mọi người đều tập trung làm việc tại nhà. Kể từ đó, mức lưu lượng truy cập đã tăng hơn 50% ở nhiều quốc gia, nhưng sẽ có một câu hỏi được đặt ra là các cuộc tấn công DDoS có tăng theo đó hay không?

Việc tăng lưu lượng truy cập thường được quan sát trong mùa nghỉ lễ. Trong những ngày lễ, mọi người có thể dành nhiều thời gian hơn trên mạng; cho dù là mua sắm, đặt hàng thực phẩm, chơi trò chơi trực tuyến hoặc vô số các hoạt động trực tuyến khác. Việc sử dụng thường xuyên hơn như thế này chuyển thành doanh thu cao hơn mỗi ngày cho các công ty cung cấp các dịch vụ trực tuyến khác nhau.

Thời gian ngừng hoạt động hoặc xuống cấp dịch vụ trong những thời gian cao điểm này có thể dẫn đến việc người dùng bị mất và mất càng nhiều doanh thu đáng kể trong một thời gian rất ngắn. ITIC ước tính rằng chi phí trung bình của một lần mất điện là 5.600 đô la mỗi phút, ngoại suy sẽ là hơn 300 nghìn đô la mỗi giờ. Do đó, không có gì ngạc nhiên khi những kẻ tấn công tận dụng cơ hội bằng cách tung ra số vụ tấn công DDoS cao hơn trong mùa lễ.

Đại dịch hiện nay có nguyên nhân và hậu quả tương tự. Mọi người bắt buộc phải ở nhà. Họ đã trở nên phụ thuộc nhiều hơn vào các dịch vụ trực tuyến để hoàn thành các nhiệm vụ hàng ngày của mình, điều này đã tạo ra sự đột biến trong lưu lượng truy cập Internet và các cuộc tấn công DDoS.

Sự trỗi dậy của các cuộc tấn công nhỏ hơn, ngắn hơn

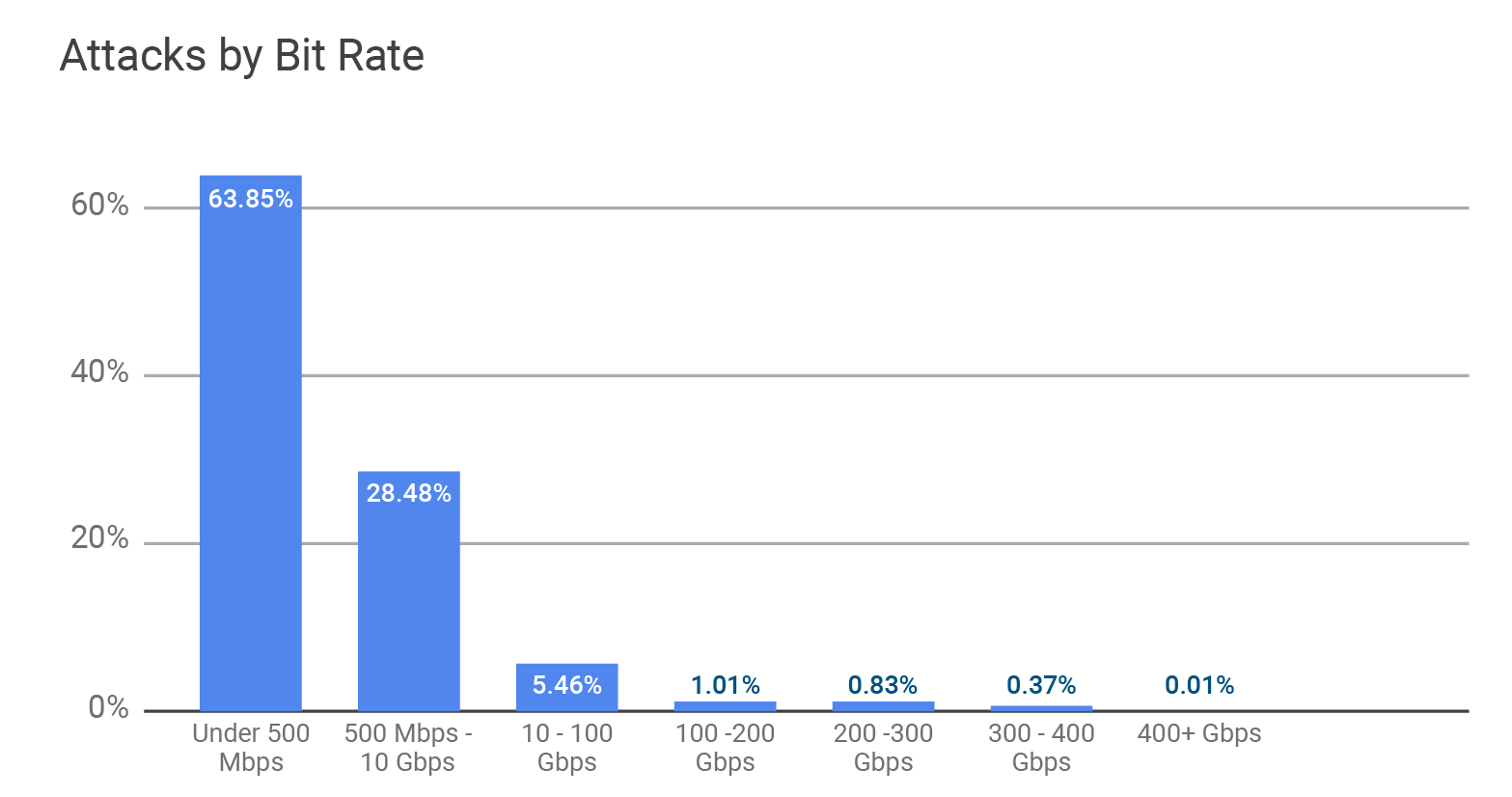

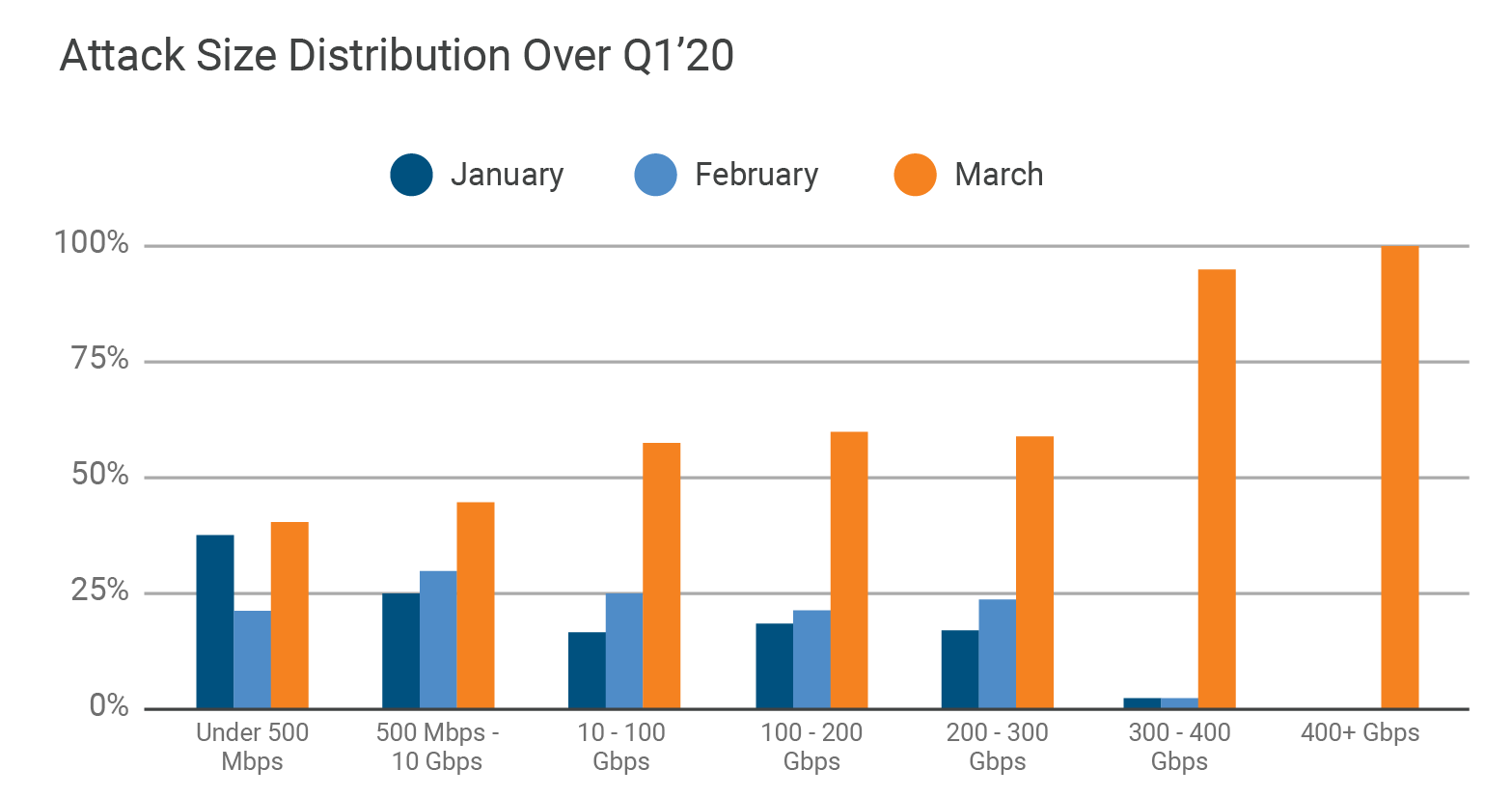

Hầu hết các cuộc tấn công mà chúng tôi quan sát thấy trong Quý 1 2020 là tương đối nhỏ, được đo bằng tốc độ bit của chúng. Như thể hiện trong hình bên dưới, trong Q1 2020, 92% các cuộc tấn công dưới 10 Gbps, so với 84% trong Q4 2019.

Nghiên cứu sâu hơn, một sự thay đổi thú vị có thể được quan sát thấy trong việc phân chia các cuộc tấn công dưới 10 Gbps trong Q1, so với quý trước. Trong Q4, 47% các cuộc tấn công DDoS ở tầng mạng đạt đỉnh dưới 500 Mbps, trong khi trong Q1, chúng tăng lên 64%.

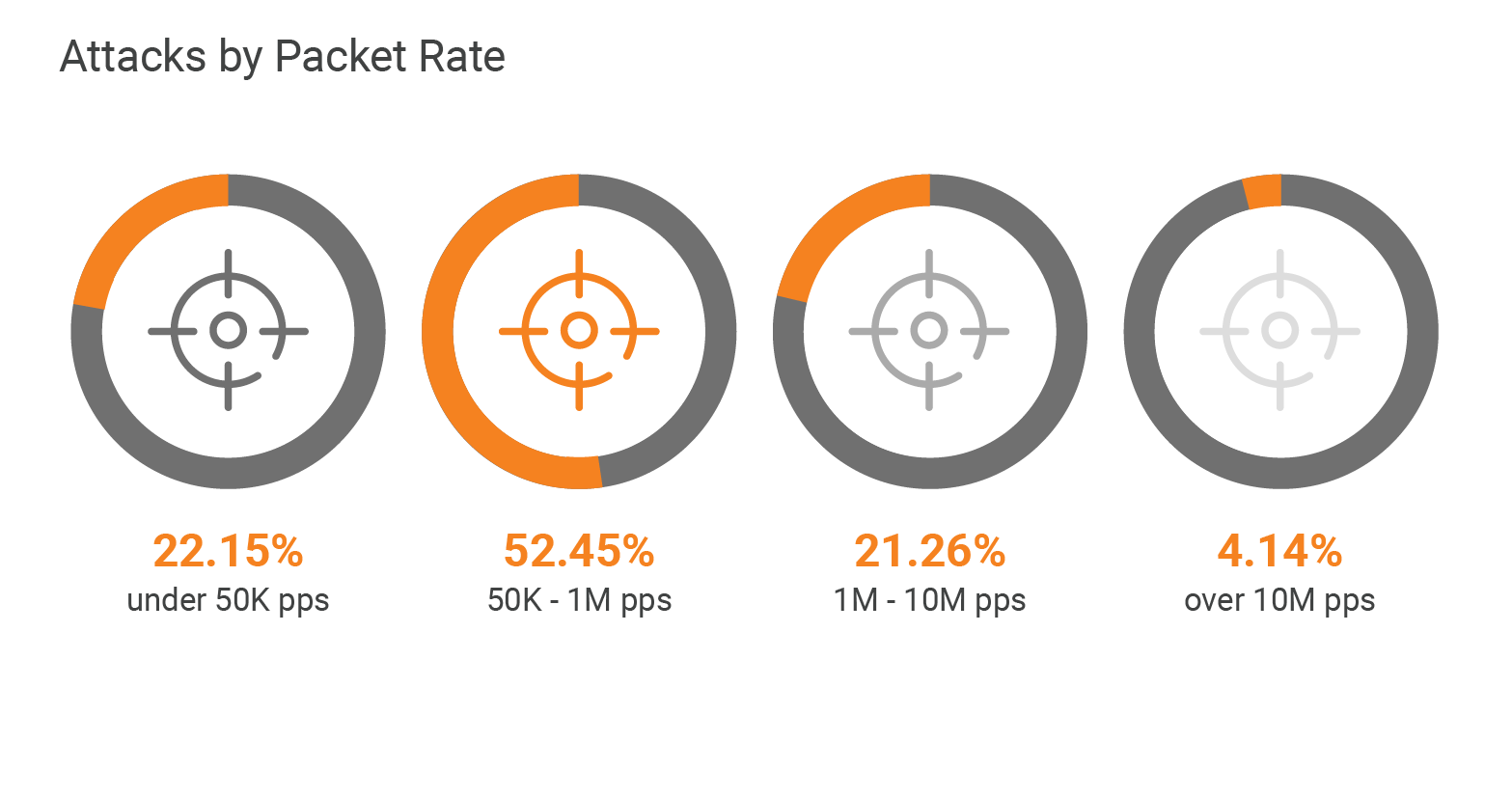

Từ góc độ tốc độ gói, phần lớn các cuộc tấn công đạt đỉnh dưới 1 triệu gói mỗi giây (pps). Tốc độ này, cùng với tốc độ bit của chúng, cho thấy những kẻ tấn công không còn tập trung nỗ lực và tài nguyên của chúng để tạo ra lũ lụt tốc độ cao – bit hoặc gói mỗi giây.

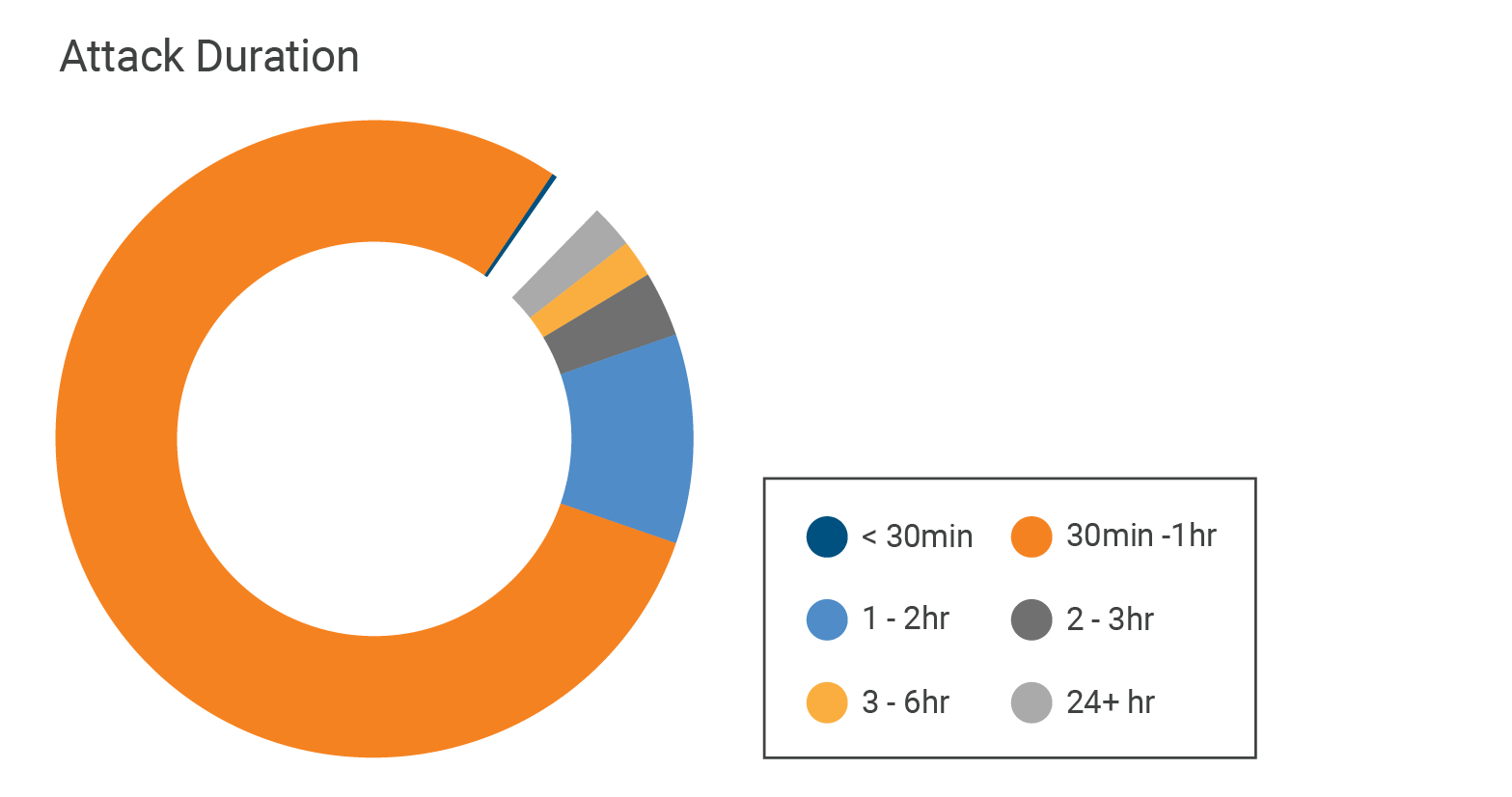

Tuy nhiên, không chỉ tốc độ gói và bit đang giảm mà còn cả thời lượng tấn công. Hình dưới đây minh họa rằng 79% các cuộc tấn công DDoS trong Q1 kéo dài từ 30 đến 60 phút, so với 60% trong Q4, tương ứng với mức tăng 19%.

Ba xu hướng này có thể được giải thích như sau:

Khởi chạy các cuộc tấn công DDoS là rẻ và bạn không cần nhiều nền tảng kỹ thuật. Các công cụ dịch vụ DDoS đã cung cấp một con đường khả thi cho các tác nhân xấu có ít hoặc không có chuyên môn kỹ thuật để khởi động các cuộc tấn công DDoS một cách nhanh chóng, dễ dàng, hiệu quả về mặt chi phí và băng thông hạn chế. Theo Kaspersky, các dịch vụ tấn công DDoS có thể tốn ít nhất 5 đô la cho một cuộc tấn công 300 giây (5 phút). Ngoài ra, những kẻ tấn công nghiệp dư cũng có thể dễ dàng tận dụng các công cụ miễn phí để tạo ra lũ lụt các gói. Như chúng ta sẽ thấy trong phần tiếp theo, 13,5% tất cả các cuộc tấn công DDoS trong Q1 đã được tạo bằng các biến thể của mã Mirai có sẵn công khai.

Mặc dù một cuộc tấn công dưới 10 Gbps có vẻ nhỏ, nhưng nó vẫn có thể đủ để ảnh hưởng đến các thuộc tính Internet được bảo vệ. Các cuộc tấn công nhỏ hơn và nhanh hơn có thể chứng minh mang lại R.O.I cao cho những kẻ tấn công nhằm tống tiền chuộc từ các công ty thay vì không phá vỡ sự sẵn có của tài sản Internet.

Tấn công lớn hơn vẫn tồn tại, mặc dù số lượng nhỏ hơn

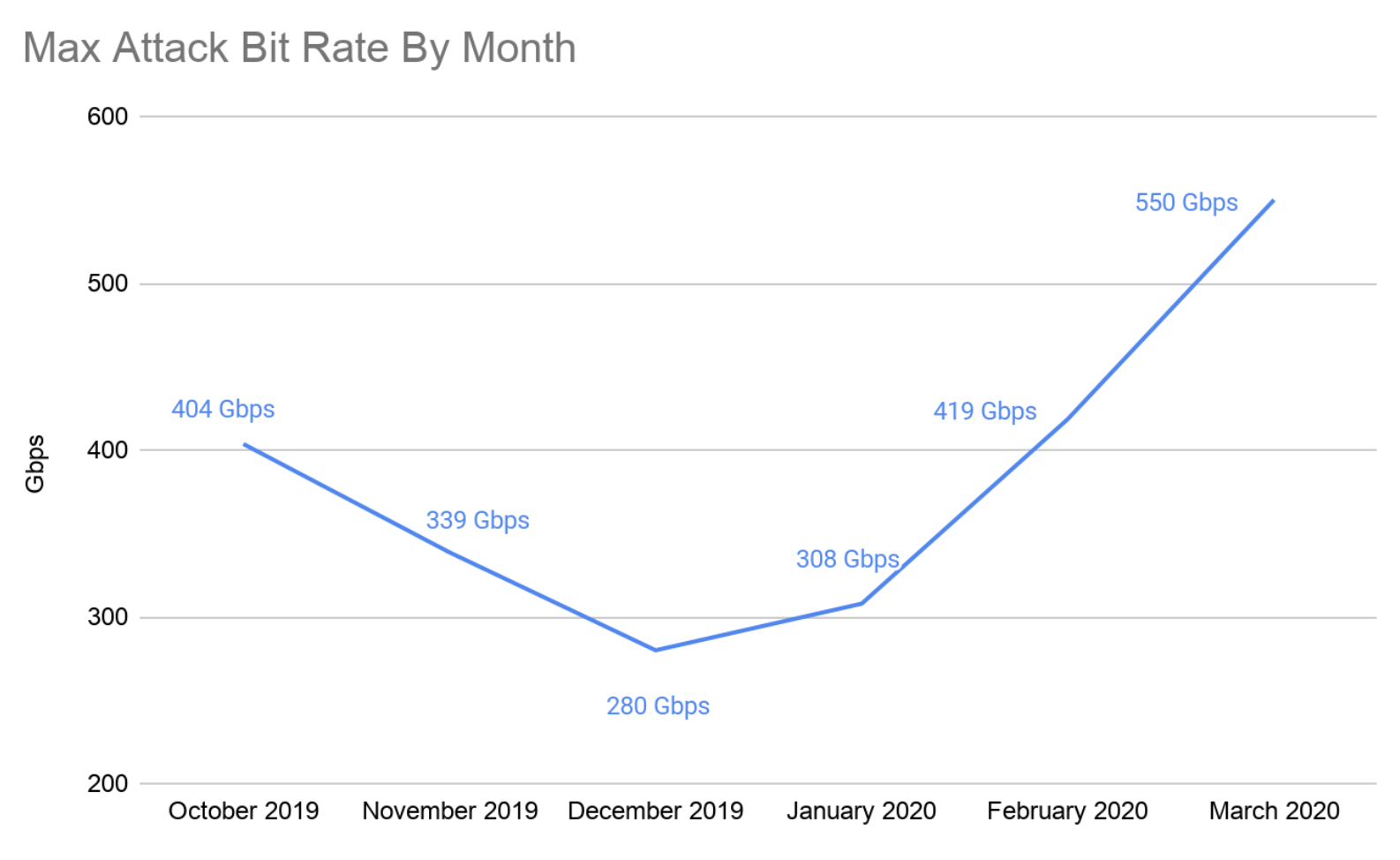

Trong khi phần lớn các cuộc tấn công dưới 10 Gbps, các cuộc tấn công lớn hơn vẫn còn phổ biến. Biểu đồ dưới đây cho thấy xu hướng tấn công DDoS ở tầng mạng lớn nhất mà VNIS đã quan sát và giảm nhẹ trong quý 4 năm 2019 và quý 1 năm 2020. Cuộc tấn công lớn nhất trong quý được quan sát trong tháng 3 và đạt đỉnh trên 550 Gbps.

Nếu lúc đầu bạn không thành công, hãy thử, thử lại

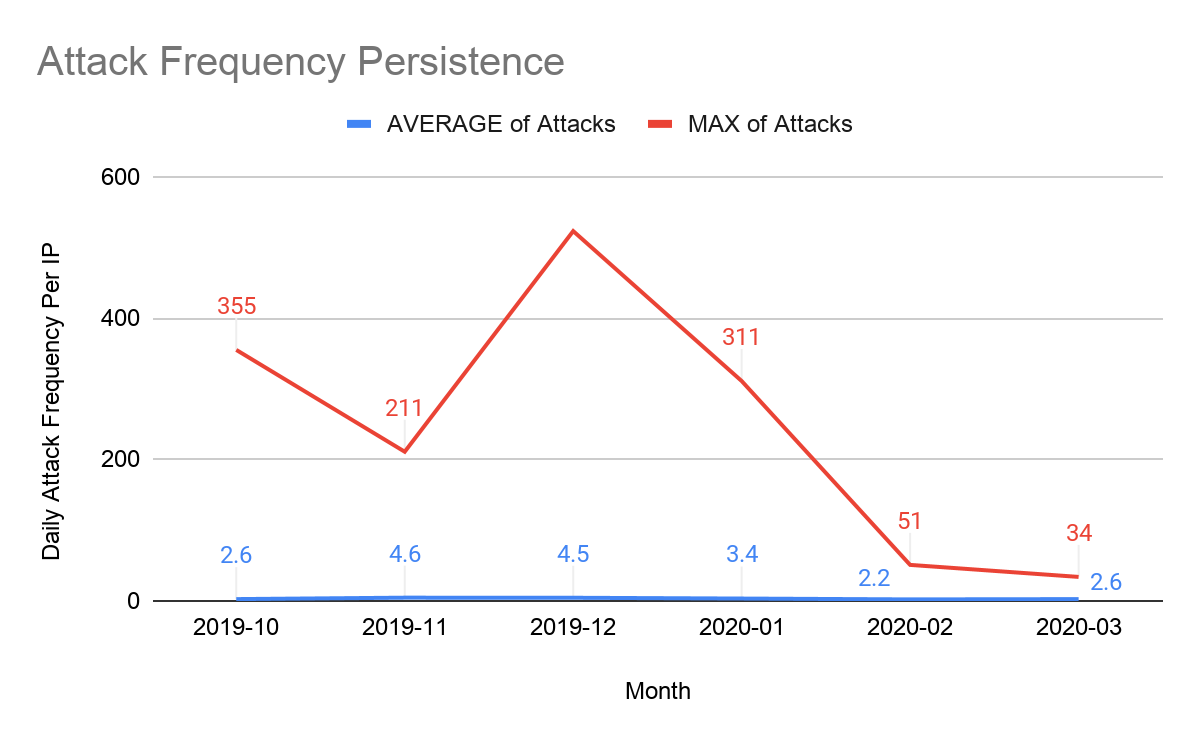

Kẻ tấn công dai dẳng là kẻ không bỏ cuộc khi cuộc tấn công của chúng thất bại; họ cố gắng và thử lại. Chúng khởi động nhiều cuộc tấn công vào mục tiêu của chúng, thường sử dụng nhiều vectơ tấn công. Trong kỳ nghỉ lễ Q4 2019, những kẻ tấn công đã kiên trì và phát động tới 523 cuộc tấn công DDoS trong một ngày chống lại một IP VNIS duy nhất. Mỗi IP VNIS bị tấn công đã được nhắm mục tiêu bởi trung bình 4,6 tấn công DDoS mỗi ngày.

Trong Q1, khi thế giới bước vào khóa COVID-19, chúng tôi đã quan sát thấy sự gia tăng đáng kể số lượng các cuộc tấn công so với mức trung bình hàng tháng. Lần cuối cùng chúng tôi chứng kiến sự gia tăng như vậy là vào kỳ nghỉ lễ Q4 2019. Tuy nhiên, một sự khác biệt thú vị là những kẻ tấn công dường như ít kiên trì hơn so với trong những ngày nghỉ. Trong quý 1 năm 2020, tốc độ tồn tại trung bình giảm xuống thấp tới 2,2 lần tấn công trên mỗi địa chỉ IP của VNIS mỗi ngày, với tối đa là 311 cuộc tấn công vào một IP; Ít hơn 40% so với quý trước.

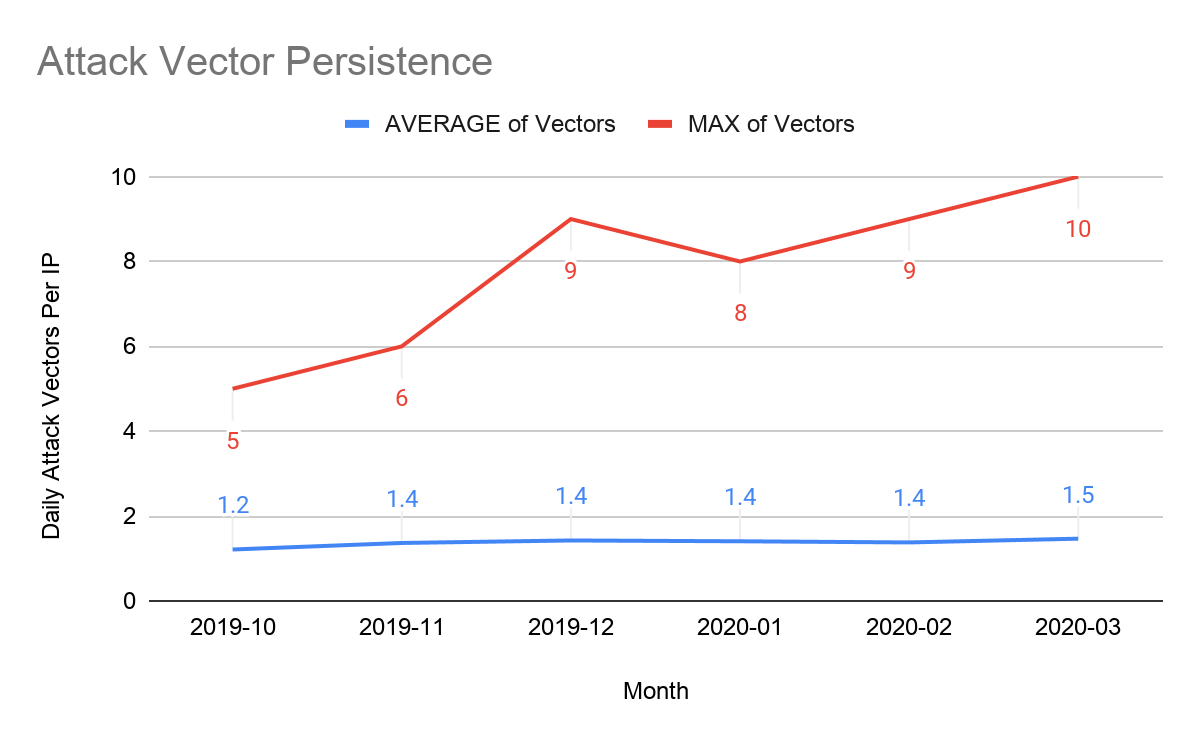

Trong hai quý vừa qua, số lượng vectơ tấn công trung bình được sử dụng trong các cuộc tấn công DDoS trên mỗi IP mỗi ngày hầu như ổn định ở mức xấp xỉ 1,4, với tối đa là 10.

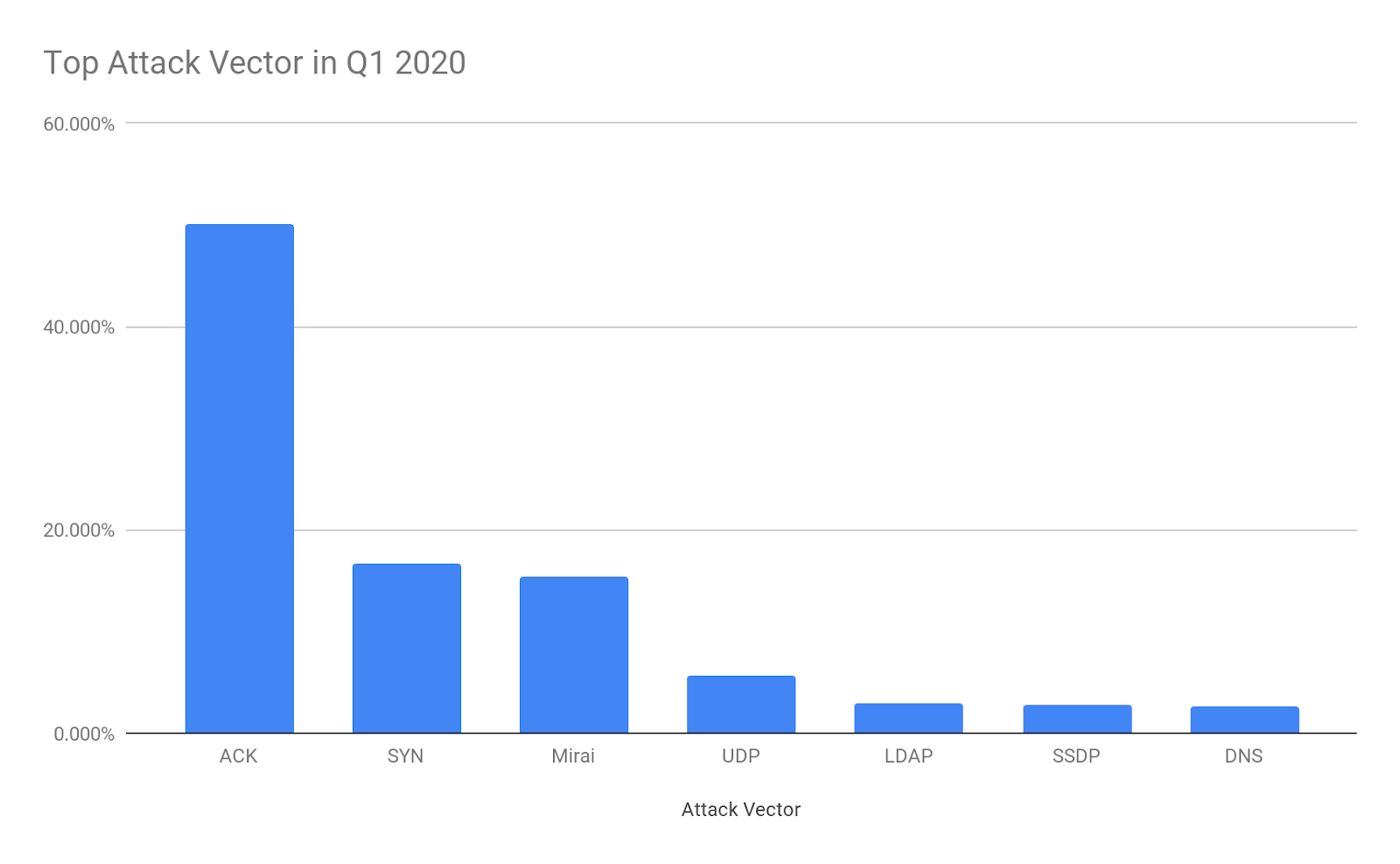

Trong quý vừa qua, chúng tôi đã thấy hơn 34 loại vectơ tấn công khác nhau trên L3 / 4. Các cuộc tấn công ACK đã hình thành đa số (50,1%) trong Q1, tiếp theo là các cuộc tấn công SYN với 16,6%, và ở vị trí thứ ba, Mirai, vẫn chiếm một phần đáng kể trong các cuộc tấn công (15,4%). Cùng với nhau, các cuộc tấn công DDoS (TCP) của SYN & ACK tạo thành 66% của tất cả các vectơ tấn công L3 / 4 trong Q1.

Các cuộc tấn công hàng đầu

Tất cả các cuộc tấn công

| Vector | Percent in Q1 |

|---|---|

| ACK | 50.121% |

| SYN | 16.636% |

| Mirai | 15.404% |

| UDP | 5.714% |

| LDAP | 2.898% |

| SSDP | 2.833% |

| DNS | 2.677% |

| Other | 0.876% |

| QUIC | 0.527% |

| NTP | 0.373% |

| RST | 0.353% |

| Memcached | 0.296% |

| ChargeGen | 0.236% |

| WS Discovery | 0.221% |

| ACK-PSH | 0.208% |

| SNMP | 0.159% |

| VSE | 0.081% |

| MSSQL | 0.079% |

| ICMP | 0.072% |

| Bittorrent | 0.056% |

| OpenVPN | 0.046% |

| Dahua | 0.032% |

| GRE | 0.022% |

| TFTP | 0.014% |

| LOIC | 0.014% |

| STUN | 0.011% |

| Lantronix | 0.009% |

| CoAP | 0.008% |

| Jenkins | 0.006% |

| VXWorks | 0.005% |

| Ubiquity | 0.005% |

| TeamSpeak | 0.004% |

| XMAS | 0.003% |

| SPSS | 0.001% |

Thật không may là một cuộc khủng hoảng đôi khi sẽ là một cơ hội xấu

Số vụ tấn công DDoS vào tháng 3 năm 2020 đã tăng so với tháng 1 và tháng 2. Những kẻ tấn công nhận thấy thời kỳ khủng hoảng là thời cơ thích hợp để khởi động một số vụ tấn công DDoS gia tăng, như minh họa dưới đây.

Hơn nữa, khi các cơ quan chính phủ khác nhau bắt đầu bắt buộc khóa máy và đặt hàng tại chỗ, những kẻ tấn công đã dùng đến việc tăng số vụ tấn công quy mô lớn trong nửa cuối tháng Ba. Có thêm 55% các cuộc tấn công được quan sát trong nửa cuối tháng (16-31 / 3) so với nửa đầu (1-15 / 3). Ngoài ra, 94% các cuộc tấn công đạt đỉnh ở 300-400 Gbps đã được đưa ra vào tháng Ba.

Ngăn chặn các cuộc tấn công DDoS, lớn hay nhỏ, gần với nguồn

Với bối cảnh DDoS luôn thay đổi, điều quan trọng là phải có giải pháp bảo vệ DDoS toàn diện và thích ứng. Trong bối cảnh với những hiểu biết về tấn công được minh họa ở trên, ở đây, cách mà VNIS luôn đi trước những thay đổi này để bảo vệ khách hàng của chúng tôi.

- Khi các cuộc tấn công thu hẹp về tốc độ và thời lượng, thời gian để giảm thiểu SLA miễn là 15 phút được cung cấp bởi các nhà cung cấp cũ không còn thực tế nữa. VNIS giảm nhẹ các cuộc tấn công DDoS của lớp mạng dưới 10 giây trong hầu hết các trường hợp, điều này đặc biệt quan trọng đối với các cuộc tấn công ngày càng ngắn hơn. Đọc thêm về các cải tiến gần đây cho các hệ thống phát hiện và giảm thiểu DDoS của chúng tôi cho phép chúng tôi tự động phát hiện và giảm thiểu các cuộc tấn công DDoS nhanh chóng ở quy mô.

- Ngày càng có nhiều cuộc tấn công DDoS được bản địa hóa, trong đó ngụ ý rằng các giải pháp DDoS kế thừa áp dụng phương pháp tiếp cận trung tâm thanh lọc không phải là một giải pháp khả thi, vì chúng bị giới hạn trong phạm vi toàn cầu cũng như hoạt động như một điểm nghẹt thở, vì lưu lượng DDoS cần phải lôi kéo qua lại từ họ. Kiến trúc phân tán độc đáo của VNIS, trao quyền cho mọi trung tâm dữ liệu của nó, trải rộng trên 200 thành phố trên toàn cầu, để cung cấp các khả năng giảm thiểu DDoS đầy đủ.

- Các cuộc tấn công thể tích phân tán lớn vẫn tồn tại và được sử dụng bởi những kẻ tấn công tháo vát khi cơ hội đầy rẫy. Một cuộc tấn công vượt quá 1 Tbps có thể được dự kiến trong tương lai, vì vậy khả năng giảm thiểu các cuộc tấn công DDoS lớn là một khía cạnh quan trọng của giải pháp DDoS ngày nay. VNIS có một trong những mạng được kết nối nhiều nhất trên thế giới với dung lượng trên 35 Tbps cho phép nó giảm thiểu ngay cả các cuộc tấn công DDoS lớn nhất. Đồng thời dung lượng mạng khổng lồ này với kiến trúc phân tán toàn cầu cho phép VNIS giảm thiểu các cuộc tấn công, cả nhỏ và lớn, gần với nguồn hơn.

Để tìm hiểu thêm về giải pháp DDoS của VNIS, hãy liên hệ với chúng tôi hoặc bắt đầu.